Aumenta la satisfacción de tus clientes: Social CRM

Comparto con vosotros la charla taller que he impartido en Tenerife Lan Party 2013, cuyo título ha sido: «Aumenta la satisfacción de tus clientes: Social CRM» en la zona profesional (TLPInnova).

Esta sesión estuvo divida en dos partes, la primera fue teórica; donde resolví preguntas tan habituales como: ¿Qué es un cliente social?¿Qué es un CRM? ¿Cómo elijo un CRM? ¿Cuánto me cuesta? ¿Cuáles hay? ¿Cómo implementar un CRM? y algunas más.

Y por ultimo realizamos una demo con Sugar CRM, para ver la estructura y los diferentes perfiles de usuarios que trabajan en la aplicación.

Las ponencias solo ilustran el 20% de la charla, por lo que si tenéis alguna duda sobre algún concepto en cuestión, no dudéis en preguntarme.

Gracias a los asistentes y a la organización por compartir esta formación.

Continúa leyendo: Aumenta la satisfacción de tus clientes: Social CRM

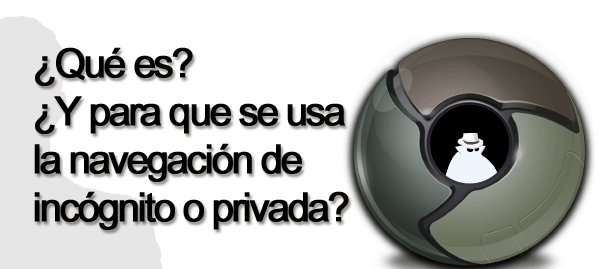

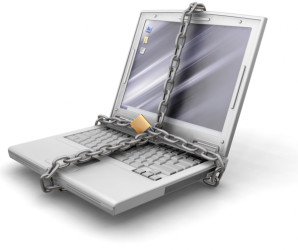

¿Qué es? ¿Y para que se usa la navegación privada?

Conseguir una navegación anónima al 100% en Internet es complicado. En nuestro caso podemos utilizar ciertas herramientas para mejorar nuestra privacidad. Y entre ellas se encuentra la navegación privada o de incongnito desde nuestro equipo, con lo que realizamos una navegación privada local –no se almacenan datos en nuestro ordenador-.

Si quieres saber que datos se guardan, cuales no se guardan y que usos podemos darle a la navegación privada o de incógnito, continúa leyendo este artículo.

Las principales características de la navegación privada son:

- No guarda el registro de navegación en el historial.

- No almacena ni consulta las cookies de su navegador

- No conoce la identidad del usuario.

- No registra el historial de descargas.

- No recuerda ni almacena las contraseñas.

¡Advertencia!, en cambio la navegación privada:

- Almacena las páginas que haya añadido a marcadores.

- Los archivos que descargue en esa sesión se mantendrán en su equipo.

- Su proveedor de Internet y el servicio de informática de su empresa –si está preparado– pueden conocer que sitios visitó.

- Las web que visite sabrán que le ha visitado (sin conocer su identidad, pero si su dirección IP).

- No le protege de los programas espía ni los registradores de teclas (Keyloggers).

Dependiendo del navegador que utilicemos la característica de navegación anónima se determina de la siguiente forma en:

- Google Chrome: Navegación de Incognito.

- Mozilla Firefox: Navegación privada.

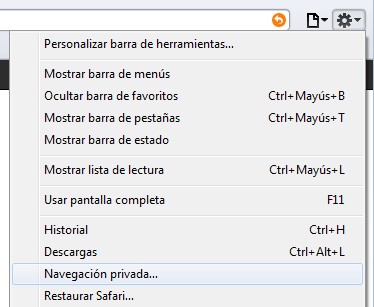

- Safari: Navegación privada.

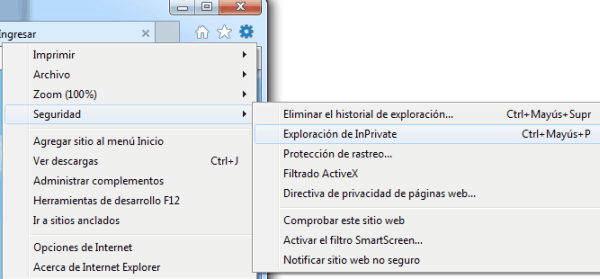

- Internet Explorer: Exploración InPrivate.

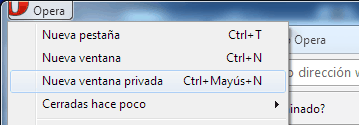

- Opera: Navegación Privada.

Algunos de los usos que se le da a la navegación privada son:

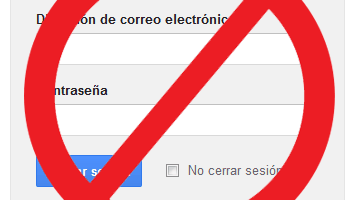

Iniciar simultáneamente con una cuenta diferente en un servicio web

Si tiene por ejemplo dos cuentas diferentes de correo o en redes sociales, podrá tener las dos cuentas abiertas simultáneamente en el mismo navegador.

Para ello, deberá utilizar la navegación normal para una cuenta y la navegación anónima para la otra. (La opción habitual es abrir otro navegador diferente al que estemos utilizando)

Comprar y reservar viajes

En estas web realizamos muchas busquedas que son almacenadas en cookies que se utilizan para un posterior seguimiento. Además de que intrododucimos gran cantidad de datos personales a la hora de realizar las reservas. Si queremos añadir seguridad extra recordar usar la navegación de incógnito.

Navegar sin utilizar extensiones

Es ideal para realizar pruebas de desarrollo en páginas y servicios web, otra opción es realizar una navegación sin distracciones.

Iniciar sesiones sin que se guarde su contraseña

Cuando utilizamos un ordenador ajeno –en la universidad, un cibercafé,…– es recomendable (yo diría que obligatorio) que utilicemos este modo de navegación para aumentar nuestra seguridad.

En este caso no se recordará la contraseña.

Realizar búsquedas anónimas

Cuando estamos conectados con nuestra cuenta de Google (Gmail o Chrome), todas las búsquedas que realizamos se asocian a nuestra cuenta en el historial web –Podemos inhabilitar el Historial web de Google aquí-.

Esta opción hace que muchos de los servicios de Google sean más efectivos, debe valorar si le compensa desactivarlo o no.

Sí está interesado en este modo de búsqueda revise la información sobre Filter Bubble (en Inglés).

Por este motivo si queremos realizar búsquedas puntuales y/o anónimas (sin que estén relacionadas a usted como usuario) puede utilizar la navegación anónima.

Visitar páginas que no son de confianza

Cuando necesite visitar alguna web o enlace que no le inspire confianza por la temática o contenido que está buscando. Es mejor utilizar la navegación privada, así no se descargará ningún fichero que no desee.

¿Utilizas la navegación privada para alguna de estas opciones? ¿La utilizas de otra forma?

Sí, es así puedes compartir con nosotros el uso que le das a la navegación anónima en los comentarios o desde Twitter.

¿Cómo utilizo la navegación de incógnito?

A continuación, aprenderá a abrir una ventana de navegación privada o de incógnito en su navegador.

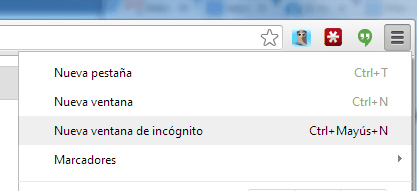

Google Chrome

Atajo de teclado: Ctrl + Mayús + N o ⌘ + Mayús + N (Mac)

Pasos:

-

- Haz clic en el menú de Chrome situado en la barra de herramientas en la zona superior derecha.

- Selecciona Nueva ventana de incógnito.

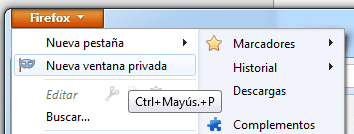

Mozilla Firefox

Atajo de teclado: Ctrl + Mayús + P o ⌘ + Mayús + P (Mac)

Pasos:

-

- Haz clic en el menú situado en el botón de la zona superior izquierda.

- Selecciona Nueva ventana privada.

Safari

Pasos:

-

- Haz clic en el menú de ajustes generales situado en la zona superior derecha.

- Selecciona Navegación privada.

Internet Explorer

Atajo de teclado: Ctrl + Mayús + P

Pasos:

-

- Haz clic en el botón de herramientas situado en la zona superior derecha.

- En el menú Seguridad.

- Selecciona Exploración en InPrivate.

Opera

Atajo de teclado: Ctrl + Mayús + N o ⌘ + Mayús + N (Mac)

Pasos:

-

- Haz clic en el menú situado en el botón de la zona superior izquierda.

- Selecciona Nueva ventana privada.

¿Cómo salgo de la navegación de incognito?

Es tan sencillo como cerrar la ventana o pestana que estas utilizando.

Por cierto, este Viernes 19 de Julio a las 11:30 estaré dando una Charla-Taller con el título: «Aumenta la satisfacción de tus clientes: Social CRM» en la Tenerife Lan Party 2013 en la zona profesional (TLPInnova). Si quieres saber un poco más sobre el cliente social y el Social CRM pincha en el enlace.

Ahora que ya sabes cómo y para que se utilice la navegación incógnito, privada o de incógnito, comparte con tus amigos este conocimiento.

Continúa leyendo: ¿Qué es? ¿Y para que se usa la navegación privada?

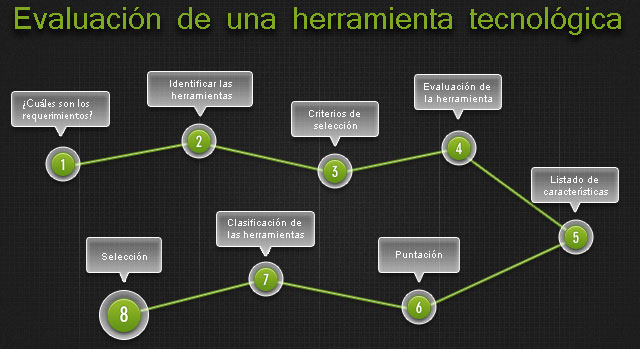

Como evaluar una herramienta tecnológica

La necesidad de elegir una herramienta tecnológica o informática comienza con:

Necesito hacer o resolver …. –Rellena aquí tu tarea o problema–.

- ¿Con que herramienta puedo hacerlo más sencillo?

- ¿Cuál es la herramienta que se adapta a mis necesidades?

¿Te has planteado estas preguntas alguna vez? Siguiendo el método que comparto a continuación, podrás realizar una evaluación en 8 pasos para elegir la herramienta que se ajuste a tus necesidades.

1. ¿Cuáles son los requerimientos?

Debemos determinar los requerimientos mínimos y máximos que debe cumplir la herramienta para satisfacer las necesidades de un usuario. Sin olvidar que muchos de estos requerimientos son variar a medida que avanzamos en el proyecto, por lo que debemos tener en cuenta cierta flexibilidad futura.

Debemos determinar los requerimientos mínimos y máximos que debe cumplir la herramienta para satisfacer las necesidades de un usuario. Sin olvidar que muchos de estos requerimientos son variar a medida que avanzamos en el proyecto, por lo que debemos tener en cuenta cierta flexibilidad futura.

2. Identificar las herramientas

Investigación, investigación y más investigación. En este punto debemos explorar el mercado en busca de herramientas que solventen nuestras necesidades principales. Debemos buscar cual es la familia principal –o termino que la identifica– de la herramienta que queremos implementar.

Investigación, investigación y más investigación. En este punto debemos explorar el mercado en busca de herramientas que solventen nuestras necesidades principales. Debemos buscar cual es la familia principal –o termino que la identifica– de la herramienta que queremos implementar.

Por ejemplo, el término que debemos utilizar para buscar una herramienta que realice:

3. Criterios de selección

Crea una lista de los criterios más importantes que tiene que tener tu herramienta. Utiliza una lista de control –Check list– para este punto. Debes crear esta lista entre el usuario y tú.

4. Evaluación de la herramienta

Las herramientas que has elegido deben cumplir los criterios de selección que has definido en el punto anterior.

Las herramientas que has elegido deben cumplir los criterios de selección que has definido en el punto anterior.

5. Listado de características

Tras la evaluación de cada una de las herramientas debes crear un listado con las características principales de cada una de ellas que han pasado la fase de evaluación. Este listado de características te ayudara a visualizar las funcionalidades globales de las herramientas.

6. Puntuación

Establece una puntación en base a los criterios de selección, dando más valor a las características más importantes.

7. Clasificación de las herramientas

Realizar la puntación de las herramientas nos ayudará de forma analítica a clasificar la herramienta que más se ajuste a nuestra necesidad.

Realizar la puntación de las herramientas nos ayudará de forma analítica a clasificar la herramienta que más se ajuste a nuestra necesidad.

8. Selección

Elige la herramienta con mayor puntuación.

Una vez que ha decidido la herramienta que vas a utilizar. El siguiente proceso será la implementación, la preparación al cambio, la creación de directrices de uso y la formación del personal involucrado en su uso.

Soluciones con herramientas 2.0: Taller práctico Online

Actualización: 7/11/2013 con la información de la 2º edición.

Desde hace 10 años, Internet ha dejado de ser un espacio de investigación académica y presencia empresarial. Hoy en día, se ha convertido en una plataforma para el ocio, el trabajo y la vida social para la mayoría de nosotros.

Antes de esta explosión de nuevas posibilidades, aprender informática se limitaba a saber utilizar el sistema operativo (carpetas y ventanas) y a utilizar herramientas ofimáticas. Sin embargo, esta realidad ha cambiado enormente.

Proxima edición en Octubre Noviembre del 2013

Los docentes de este curso hemos recopilado, a lo largo de varios años, un conjunto de herramientas existentes en Internet y que utilizamos en nuestro quehacer diario, tanto desde una perspectiva personal como profesional.

El presente curso se trata en realidad de un taller con un enfoque muy práctico y centrado en que el alumno/a desarrolle capacidades. Se presentará un conjunto de necesidades habituales (según cada ámbito) y posteriormente se analiza herramientas válidas para dar respuesta a dichas necesidades. Guiado por los docentes, el alumno utilizará cada herramienta bajo una guía de ejercicios y actividades a resolver.

Con este amplio conjunto de soluciones, trabajadas de forma práctica, dispondrás de una ‘caja de herramientas’, una ‘navaja suiza digital’ con la que poder mejorar personal y profesionalmente. ¿A qué esperas para convertirte en un auténtico experto en sacarle partido al acceso a Internet?

¿Para qué sirve el curso?

La intención de los docentes es que este curso suponga un cambio profundo en tu forma de utilizar la tecnología en tu día a día, e incluso incorpores mejores hábitos de trabajo que aumenten tu productividad. ¡Es todo un reto para nosotros!

Tras acabar el curso, podrás:

-

Emplear herramientas ofimáticas en línea, trabajando, compartiendo documentos con otras personas y disponiendo de los documentos en todo momento, allá donde vayas (gracias a Google Docs)

-

Dominarás los aspectos básicos de tratamiento de imágenes, tales como recortar una selección, añadir un texto, modificar el tamaño o realizar ajustes de color (gracias a Photoshop Online y a Irfan View)

-

Dispondrás de un espacio para almacenar y acceder a tus archivos sin necesitar estar cargando con un pendrive o un disco duro externo a todos lados (gracias a Google Drive o a Dropbox)

-

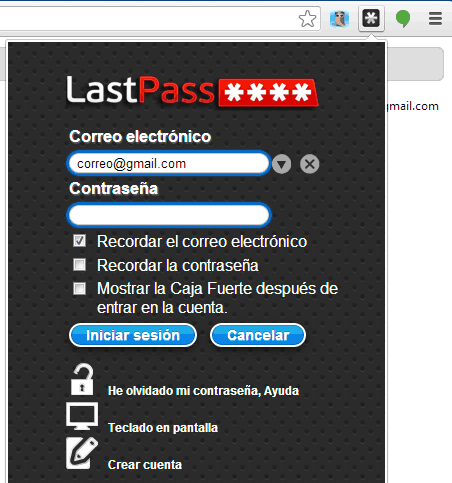

Ya no necesitarás memorizar todas las contraseñas que necesitas o tenerlas apuntadas en post-it por todos lados (gracias a LastPass)

-

Podrás tener una visión mucho más ordenada de todas las actividades que tienes pendientes, ya sea para un trabajo individual o un trabajo en grupo (gracias a Trello y Teambox)

-

Dispondrás de herramientas para tener mucho mejor estructurado tus notas, favoritos, documentos y anotaciones; todo siempre presente en la nube (gracias a Evernote y a Diigo)

-

Mejorarás tu imagen personal o profesional en Internet, a través de una mayor participación y una mayor visibilidad en el mundo digital (mediante WordPress, SlideShare y About.me)

-

Conocerás nuevas formas de comunicación más allá del clásico chat o del Whatsapp (gracias a Skype, Google Hangouts y Line)

-

Por último, pero no por ello menos importante, dispondrás de un conjunto de herramientas adicionales con las que sacarle más jugo a la informática en general, mejorando tus dotes de mecanografía (TypingText), disponiendo de tu propia biblioteca digital (Calibre), creando tus propios códigos QR (UnitagQR) o facilitando estar al día mediante un lector de RSS (Feedly)

¿Qué me aporta el curso respecto a un aprendizaje completamente autónomo?

Es una pregunta habitual en todo curso con este tipo de metodología.

Fundamentalmente, lo que obtiene principalmente el alumno es lo siguiente:

- Una selección adecuada de herramientas, pensadas en la productividad personal y profesional. No se trata de una selección de soluciones que están simplemente de moda, sino de verdaderas herramientas con funcionalidades útiles. Todas las herramientas expuestas por este curso obedecen a una cuidadosa selección realizada personalmente por los docentes para su propio trabajo diario. Además, en la gran mayoría de ellas, los docentes acumulamos varios años de uso, por lo que sus beneficios «en el mundo real» han sido ampliamente contrastados por nosotros.

- Un aprendizaje guiado. A pesar de que las herramientas poseen multitud de funcionalidades (algunas de ellas muy espectaculares), los docentes hemos definido un conjunto mínimo de ellas: aquellas que consideramos básicas para comenzar a utilizar la herramienta. El objetivo, por lo tanto, no es aprender todos los aspectos y detalles de cada solución, sino de adquirir una destreza suficiente para aprender a utilizar las 20 aplicaciones que proponemos.

- Una recopilación inteligente de material. Los docentes hemos preferido no elaborar material propio, ya que no sería coherente con la metodología del curso. En su lugar, hemos dedicado un esfuerzo considerable en buscar y recopilar diverso material (en forma de vídeos, artículos, presentaciones) ya existentes en Internet y que cumplieran con dos premisas: que sea material de calidad didáctica (que sirva para realmente aprender) y que sea material práctico (aprender mucho en poco tiempo). La mayoría de vídeos tienen una duración inferior a 5 minutos, la mayoría de artículos tienen una extensión inferior a 3 páginas y las presentaciones rara vez superan las 30 diapositivas. Se trata de aprender mucho con la mínima documentación posible.

- Apoyo docente. Las tutorías permitirán resolver aquellas dudas que pueda tener el alumno de una forma rápida y práctica. Las evaluaciones permiten asegurar que se ha obtenido un conocimiento mínimo de cada una de las herramientas estudiadas.

- Un aprendizaje certificado. Como cualquier otro curso de la FGULL, para aquellos alumnos que superen la evaluación de esta acción formativa se expedirá un título que reconocerá que dominan los aspectos básicos de estas herramientas.

La segunda edición del curso comienza el 11 de noviembre, entra para informarte e inscribirte de forma online desde esté enlace.

Los docentes de esta actividad formativa son: Toni Dorta (@tonidorta) y Jacob Rodríguez (@xelso).

¡¡Te esperamos!!

Puedes realizar consultas sobre el curso mediante Twitter.

Continúa leyendo: Soluciones con herramientas 2.0: Taller práctico Online

Como gestionar contraseñas seguras en Internet – LastPass

Nosotros como usuarios de Internet debemos ser conscientes –si no lo somos ya– que la seguridad de nuestros datos en muchos casos depende de nosotros. Una parte fundamental del proceso de seguridad de las herramientas y servicios que utilizamos es el uso contraseñas seguras.

Las contraseñas no son lo único que debemos tener en cuenta. Sino que son un punto más dentro una lista de recomendaciones que los usuarios debemos seguir. Estas nos ayudará a prevenir posibles amenaza.

Lista de recomendaciones

1.- Mantener nuestro sistema operativo actualizado.

2.- Utilizar un software antivirus y mantenerlo actualizado.

3.- Para el intercambio de datos privados utilizar web con protocolos seguros (https).

4.- Utilizar conexiones a Internet seguras. WiFi privadas y/o de confianza.

5.- Limpiar de Malware y Spyware nuestro equipo.

6.- Utilizar diferentes contraseñas y cambiarlas a menudo.

7.- Almacena en un lugar físico una copia de tus contraseñas importantes.

¿Por qué utilizar un gestor de contraseñas?

Utilizamos un gestor de contraseñas para facilitar su uso al recordarlas. Pues al utilizar una contraseña compleja –por ejemplo, «A02_lkd9:8D32XX12’5965«– se hace muy difícil recordar varias contraseñas de este estilo. Sobre todo cuando la longitud de una contraseña favorece a que esta sea mucho más robusta ante un ataque de fuerza bruta.

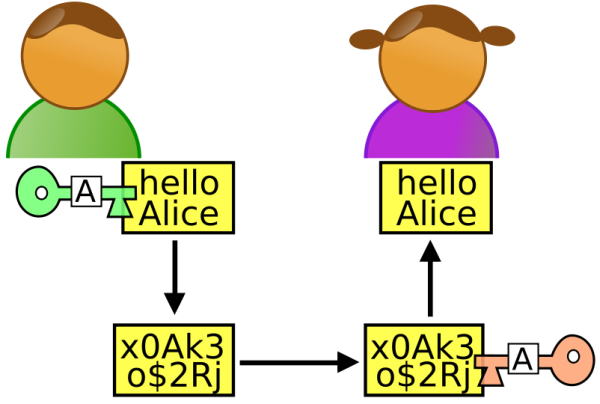

¿Cómo funciona?

Las contraseñas al fin y al cabo son cadenas de texto –simplificando mucho– que son almacenadas en un sistema de información.

La particularidad de estas cadenas es que se codifican –más información sobre criptografía– para que no sean accesibles fácilmente. Por ese motivo se utilizan algoritmos de encriptación y protocolos de seguridad en su manipulación y transporte. Así podremos asegurar la autenticidad y privacidad del usuario.

En el caso de los gestores de contraseñas –no todos usan el mismo sistema– se utiliza lo que se denomina contraseña maestra, esta contraseña maestra es la llave que nos da acceso a todas nuestras contraseñas.

Por lo que es importante recordar, que está contraseña debe ser la contraseña más segura que tengamos.

Nuestra contraseña maestra puede estar formada por:

-

- Al menos 20 caracteres.

- Números.

- Letras en mayúsculas y minúsculas.

- Signos de puntación.

- Símbolos –$%&…-.

Yo utilizo LastPass como utilidad de gestión de contraseñas, en ella guardo muchas de las contraseñas de los servicios que utilizo a menudo y casi a diario. Las únicas contraseñas que no guardo en él, ni en el ordenador son todas las relacionadas con el dinero y el correo asociado a los servicios bancarios. –¿Y tú como lo haces?–

¿Qué es LastPass?

Es una herramienta que nació en 2008 desarrollada por una empresa privada Americana. Dispone de versión gratuita –que se adapta a la mayoría de los usuarios– y versión de pago para usuarios más exigentes. Su función es la facilitar de forma segura la gestión de contraseñas y notas seguras entre otros servicios para los usuarios.

¿Qué funcionalidades tiene?

- Solo utilizas una contraseña maestra.

- Sincronización entre navegadores.

- Generación de contraseñas seguras.

- Compartición de contraseñas sin necesidad de revelarlas.

- Notas seguras.

- Cifrado de contraseñas.

- Autocompletado de formularios.

- Acceso portable (desde unidad de almacenamiento externa).

- Interfaz adaptada a móviles.

- Verificación de huellas dactilares.

- Disponibilidad multiplataforma (y versión móvil).

- Acceso móvil.

¿Cómo se usa?

LastPasss dispone de un plugin que se instala en tu navegador y desde ahí puedes gestionar las contraseñas.

También podemos acceder a nuestro perfil en lastpass.com y desde ahí recuperar la contraseña, pero en este caso estaremos restando funcionalidad al servicio.

Además podemos usarlas desde diferentes lugares:

- Desde el servicio web

- Desde una aplicación instalada -en el navegador- en nuestro equipo, es compatible con los sistemas operativos: Windows, Mac, Linux.

- Desde una aplicación para móviles, es compatible con: iPhone, iPad, Android, Blackberry, Windows Phone, Windows Mobile, Webos, Symbian. (Solo en la versión Premium)

También puedes ver otras alternativas a Lastpass como estas:

¿Conoces otras alternativas a Lastpast?, por favor déjala en los comentarios.

Próximamente [10 de Junio] estaré impartiendo el curso online: «Soluciones con herramientas 2.0: Taller práctico Online«. Consulta toda la información aquí.

Los enlaces a Lastpass son enlaces referidos. Gracias.

Continúa leyendo: Como gestionar contraseñas seguras en Internet – LastPass

Guía de 9 pasos para crear tu propia Web con WordPress en tu servidor

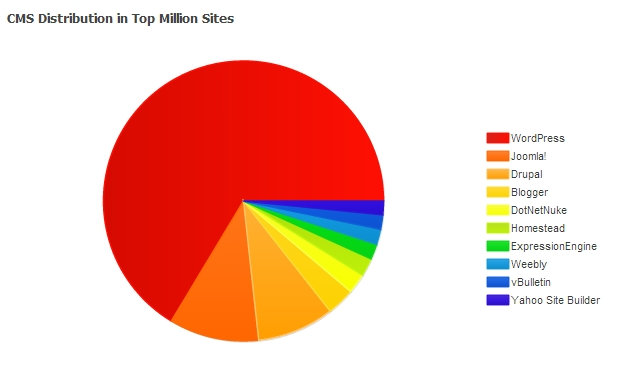

Revisando las estadísticas de la implantación de gestores de contenidos (CMS) se verifica como Wordpress es la plataforma base que más se está extendiendo para la creación de web y blogs.

Para crear una web o blog con Wordpress tenemos dos opciones:

Wordpress.com

Su servicio funciona como una plataforma/comunidad de blogs que gestiona toda la parte técnica del sitio web.

Wordpress.org

Nosotros gestionamos la parte técnica y además nos permite una mayor personalización en todos los aspectos.

Algunos se preguntaran: ¿Pero que más diferencias existen entre ambas modalidades?

Yo he citado para mí la más importante, y es que la potencia de personalización que te permite Wordpress.org es su mayor ventaja.

Siendo consecuentes con la realidad, es cierto que dependiendo de nuestro proyecto, nos valdrá utilizar cualquiera de las dos modalidades.

Lo que si recomiendo, es que si tienes pensando mirgrar en varios meses de Wordpress.com a Wordpress.org. Lo hagas desde un inicio a pesar de que la migración entre ambas plataformas es sencilla, pero el tiempo invertido en la personalización y configuración lo harás una sola vez.

Si sigues con las mosca detrás de la oreja aquí tienes las diferencias entre Wordpress.com y Wordpress.org publicadas en la página de soporte de Wodpress.com.

Estos serían la planificación que debemos seguir para instalar nuestro proyecto Wordpress en un alojamiento web o servidor propio.

1.- Elija un nombre de dominio

- Debe ser fácil de recordar y deletrear –Se debe escribir tal cual se pronuncia-.

- Si nuestro publico es Español es altamente recomendable usar dominios en castellano.

- Asegúrate de que refleja su nombre comercial o su marca personal.

- Olvídese de poner números y guiones.

2.- Registre su nombre de dominio

- Utilice un registrador de dominios confiable.

- Si es necesario considere registrar dominios alternativos (.org, .es, .net).

- Proteja la información privada con la protección del Whois.

3.- Obtenga un Alojamiento web (Hosting)

- La función de su alojamiento web es encargarse de mostrar las páginas de su Wordpress en Internet.

- Necesitas un alojamiento y servidor web con tecnología PHP y base de datos (por ejemplo, Mysql).

- Muchos alojamientos ofrecen un plan con Wordpress ya preinstalado.

- Para web con necesidades alto rendimiento, es necesario contratar un servidor dedicado o un Servidor Virtual Privado (VPS).

4. Conecte su nombre de dominio con su alojamiento web.

- Consulte a su alojamiento web la dirección de sus DNS (sistema de nombres de dominio)

- Añada la dirección de las DNS en su registrador de dominios.

5. Instale Wordpress

- Descargue desde la web de Wordpress.org el paquete de software y siga los pasos de la documentación de instalación.

- Si vuestro alojamiento web ya tiene una preinstalación de Wordpress, termine de realizar la instalación.

6. Elija un tema de diseño

- El tema define el estilo visual de su web.

- El cambio de temas de diseño no afecta a su contenido, ya que son independientes.

- Compruebe desde diferentes navegadores y dispositivos su visualización.

- Invierta en un diseño personalizado, le ayudará a diferenciarse del resto.

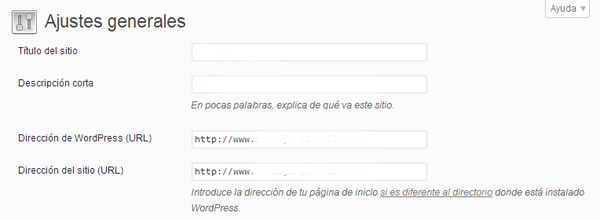

7. Configure las opciones básicas

- Defina los datos de configuración básico en «Ajustes > Generales» y «Ajustes > Lectura«.

- En «Ajustes > Enlaces permanentes» utilice «Nombre de entrada», así tendrás una dirección web más fácil de recordar (http://www.miweb.com/pagina-ejemplo).

8. Configure los plugins

- Aumenta la potencia de Wordpress con funcionalidades extras.

- Incluya los plugins de SEO, Contacto, Analítica web, Cache y Redes Sociales.

9. Cree su contenido

- Este será el mayor activo de su blog, invertir en su creación determinará parte del éxito de su sitio web o blog.

- Recuerde las diferencias entre entradas (post) y páginas en Wordpress.

- Complete o cree su página About, Sobre mí,… con los datos del autor o autores.

- Aprenda a redactar contenido para blogs (busque sobre curación de contenido –Content curator-, redactor de blogs –CopyBlogger– y redactor de material publicitario –CopyWriter–)

- No olvide añadir el Aviso Legal. Es necesario cumplir las leyes como la LSSI y la LOPD.

¿Ahora a que esperas?

Crea tu blog, pero no te olvides de compartir este post con tus amigos en las redes sociales.

Continúa leyendo: Guía de 9 pasos para crear tu propia Web con WordPress en tu servidor